密码

2020-7-4 19:6

在简街,我们有一些将FPGA用于低延迟系统的经验-FPGA是一种可编程硬件,可以获得专用集成电路(ASIC)的速度,而不需要致力于烧录到芯片中的设计。就在不久以前,FPGA还很昂贵和罕见,但现在,你可以在亚马逊AWS云上以每小时不到3美元的价格租到一张5000美元的卡。

最近,我参加了一个数十年来的谜题竞赛,展示了如......

2020-7-4 8:23

我要为这件事承担全部责任--这是我搞砸的地方,如果我不他妈的搞砸了,那么这一切都不会发生。

但对我来说,也有来自不同供应商的一系列设计决定合并成完美风暴的部分。

因此,我从为数不多的几家云服务提供商中的一家租了一台,因为这是你在不实际拥有苹果设备的情况下运行MacOS的唯一方式。

那些云MacOS机器通常都启用了远程......

2020-7-3 0:57

在这类最大的密码重用研究中,一项对10多亿个泄露的凭证的分析发现,每123456个密码中就有一个是经典的字符串。

这项研究由计算机工程专业的学生Ata Hakçıl于上个月进行,分析了在多家公司的数据泄露后在网上泄露的用户名和密码组合。

这些数据转储已经存在了五年多,随着新公司遭到黑客攻击,这些数据堆积如山。

这些数......

2020-7-2 13:24

由于大多数用户将在不同的应用程序之间重复使用密码,因此即使应用程序或数据库遭到破坏,存储密码的方式也要防止攻击者获取密码,这一点很重要。与密码学的大多数领域一样,需要考虑许多不同的因素,但幸运的是,大多数现代语言和框架都提供了内置功能来帮助存储密码,这处理了大部分复杂性。

本小抄就需要考虑的与存储密码相关的各个方面提......

2020-6-30 22:23

Linux上的最低系统要求已更新。Firefox现在需要GNU libc 2.17、libstdc++4.8.1和GTK+3.14或更新版本。

作为淘汰过时密码的持续努力的一部分,默认情况下,我们禁用了所有剩余的基于DHE的TLS密码套件。

为了缓解禁用基于DHE的TLS密码套件带来的Web兼容性问题,Firefox......

2020-6-27 18:36

JWT(JSON Web Token)是一个开放标准(RFC7519),它定义了一种在双方之间的JSON对象内提供信息的方法。本标准旨在帮助安全地传输信息,但任何标准或技术在使用不当时都不会保护您。

为了确定在Node.js中使用JWT时可能出错的地方,我对使用最流行的JWT库的NPM模块进行了安全检查。使用静态分析......

2020-6-26 1:10

有了iOS 14、MacOS Big Sur和iPadOS 14上的Safari,你就可以使用苹果的Face ID和Touch ID生物识别身份验证登录网站。这是对名为FIDO(快速在线身份识别)技术的有力支持,这为没有密码的未来铺平了道路。

周三,苹果在其年度开发者大会WWDC上披露了Safari对生物认证的支持。......

2020-6-25 13:12

a16z的Crypto创业学校的最后一周开始了,前Coinbase首席法务官Brian Brooks讨论了“Token Securities框架和启动网络”。布鲁克斯一开始称密码是“技术和金融最完美的交集”,但他警告说,密码制造者必须驾驭传统的金融服务监管结构。

这一点特别重要,因为令牌是密码网络的本地资产,监管机构......

2020-6-21 4:13

多年来一直有传言称,美国国家安全局可以解密很大一部分加密的互联网流量。2012年,詹姆斯·班福德(James Bamford)发表了一篇文章,援引匿名的前NSA官员的话说,NSA已经实现了“计算突破”,使他们“有能力破解当前的公共加密”。斯诺登的文件还暗示了一些非凡的能力:它们显示,NSA已经建立了广泛的基础设施来拦......

2020-6-19 22:9

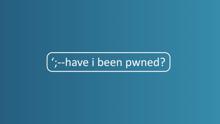

今天,在第5版发布近一年后的今天,我很高兴地发布了Pwned Password的第6版。数据集从555,278,657个已知的泄露密码增加到总计572,611,621个,增加了17,332,964个(略高于3%)。与以前的版本一样,我现在之所以呼吁推送数据,仅仅是因为有足够的新记录来证明这样做的开销是合理的。

同样......

2020-6-17 5:45

由于同事和家庭成员分散在世界各地,保持组织有序并保持工作与生活的平衡可能是具有挑战性的。

这就是我们推出新产品和功能以帮助您在家中和在家工作时保持井然有序的原因。Dropbox已经成为一个让生活井然有序、推动工作向前发展的地方。

密码应用程序将您的密码保存在一个安全的位置并自动填充,这样您就可以立即登录到网站和应用程......

2020-6-16 23:18

代码很糟糕,密码设计也有缺陷,但像往常一样,我们可以从这个博客中学到一些东西。让我们忽略以下事实:它使用的是MCRYPT_RIJNDAEL_256(Rijndael的256位块版本,而不是AES),而不是MCRYPT_RIJNDAEL_128(真正的AES);它不检查substr()的返回值;它将十六进制编码的密钥传......

2020-6-15 0:57

在电视和文学中的许多比喻中,间谍活动对观众和读者来说都是一种刺激戏剧性和阴谋的比喻。初露头角的主人公想要在信或短信中传达一个秘密信息,但必须如此谨慎地扰乱信息,以避免热切的敌手的注视。消息会安全地发送吗?悬念总是致命的。

传递这类信息的一种意想不到的形式是通过音乐。它更为人所知的是音乐密码术,这是一种使用音符A到G拼......

2020-6-13 8:50

Travis CI使用PostgreSQL 13、12、11和10的官方扩展坞图像进行了测试。需要libNa>;=1.0.18。除了libNa库和它的开发头文件之外,您可能还需要PostgreSQL头文件(通常位于';-dev;包中)来构建扩展。

pgTAP测试可以使用';sudo-u postgre......

2020-6-12 10:16

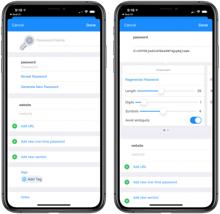

我们中的许多人使用密码管理器来安全地存储我们的许多唯一密码。密码管理器的关键部分是主密码。此密码保护所有其他密码,在这种情况下,它是有风险的。任何拥有它的人都可以假扮成你…。任何地方!很自然地,您会让您的主密码很难被猜到,记住它,然后做您应该做的所有其他事情。

但是如果发生了什么事而你却忘了呢?也许你去一个可爱的,没......

2020-6-12 6:28

微软周三表示,攻击者最近劫持了微软Azure云计算服务内强大的机器学习集群,以便他们可以以牺牲租用这些集群的客户为代价挖掘加密货币。

这些节点被客户错误配置,成为所谓密码劫持方案的完美目标。机器学习任务通常需要大量的计算资源。通过将它们重新定向到执行挖掘数字硬币所需的计算密集型工作负载,攻击者找到了一种以很少的成本或......

2020-6-10 12:43

我当然可以告诉每个人我作为一名自学成才的程序员的历史,当我的独立游戏项目的网站不断遭到黑客攻击后,我发现了密码学,我被介绍给了密码散列函数…。但我怀疑人们想要回答的问题是,“你如何推荐我学习密码学?”而不是我关于实现不佳的密码散列是网关漏洞的警示故事。

如果你想要一本书来增加你在传统道路上的旅程,我推荐让-菲利普·奥......

2020-6-6 11:59

适用于Android、iOS和MacOS的免费开源密码管理器。兼容KeePass(目前支持kdbx3)。

Star us@GitHub报告Bugs。

挂接到本机API中,以无缝集成到表单填写中。(目前仅在Android上可用)。

轻松保持您的所有移动和桌面设备之间的密码同步。使用Google Drive、Dropbo......

2020-6-6 2:45

苹果公司今天通知开发者,它已经启动了一个新的开源项目,旨在让那些开发密码管理应用的人创建与流行网站兼容的强密码。

新的Password Manager Resources开源项目允许密码管理应用程序集成iCloud Keychain Password Manager使用的特定于网站的要求,以生成强大、唯一的密码。

许......

2020-6-5 21:30

Dropbox已经悄悄推出了一款新的密码管理器,名为Dropbox Passpassword。这款应用程序只在Android的私人测试版中可用,虽然你可以下载它,但除非你收到邀请,否则你将无法使用它。该应用程序的Play Store列表指出,该应用程序目前处于“开发阶段”,因此可能不稳定。

在目前的状态下,这款应用似......

2020-6-5 4:5

Dropbox刚刚在Play Store上无礼地丢弃了一款全新的应用程序,没有大张旗鼓,也没有正式宣布。据报道,新的Dropbox密码应用程序

2020-6-2 6:23

人们经常问我如何开始密码学。有趣的是,大多数时候他们也想知道我是如何开始学习的。这对我来说很有趣,因为这表明人们寻找的不仅仅是一份要阅读的书籍或论文清单或一组要解决的练习;他们还在寻找如何学习这门学科的更广泛的策略。在这篇文章中,我将讨论一些可能的策略。

首先,我要强调的是,我只是在考虑学习密码设计和理论的策略。此外......

2020-6-2 6:6

卡内基梅隆大学(Carnegie Mellon University)安全与隐私研究所(CyLab)的学者最近发表的一项研究显示,只有大约三分之一的用户通常会在宣布数据泄露后更改密码。

本月早些时候在IEEE 2020技术和消费者保护研讨会上公布的这项研究,不是基于调查数据,而是基于实际的浏览器流量。

学者们分析了在......

2020-6-2 3:44

乔治·弗洛伊德去世后,明尼阿波利斯(和美国其他许多地方)目前的情况,我认为公平地说,是非常不稳定的。我甚至不知道从哪里开始评论这件事,但我确实对数据泄露事件有发言权,这促使我今天早些时候在推特上发布了这一消息:

我看到了一堆推文,内容是“匿名者”泄露了明尼阿波利斯警方的电子邮件地址和密码,并附上链接和粘贴的屏幕标题作......

2020-5-31 23:20

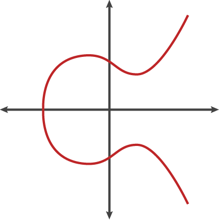

这将是对椭圆曲线密码术的基本介绍。我假设我的大多数听众在这里是为了了解为什么ECC是一种有效的加密工具,以及它为什么工作的基本原理。我的目标是在一般意义上解释它,我将省略证明和实现细节,而将重点放在使其工作的高级原则上。

ECC的一个常见用法是加密数据,以便只有特定的人才能解密。这有几个明显的实际使用案例,但主要用于......

2020-5-31 9:30

如果你像我一样喜欢去WordCamps,你可能已经听说过这句话:";WordPress密码散列是不安全的";,或者在最专业的版本中:";……因为它是基于MD5的";。

不管是真是假,强大的密码散列对于像WordPress one这样的大型生态系统至关重要,而WordPress one一直是黑客......

2020-5-29 1:52

安全外壳(Secure Shell)的两个开源代码库的开发者将淘汰SHA-1散列算法。安全外壳是数百万台计算机用来创建彼此加密连接的协议。四个月前,研究人员在SHA-1的棺材上钉上了最后一颗钉子。

这些举措分别在发行说明和OpenSSH和libssh的代码更新中宣布,这意味着SHA-1将不再是一种对加密密钥进行数字签......

2020-5-25 1:48

悉尼大学的一位科学家实现了一位量子业内人士所说的许多研究人员认为不可能实现的事情。物理学院的本杰明·布朗博士已经为量子计算机开发了一种纠错码,它将释放更多的硬件来进行有用的计算。它还提供了一种方法,可以让谷歌和IBM等公司设计出更好的量子微芯片。

他通过将已知的三维操作代码应用于二维框架来做到这一点。

诀窍在于将时间......