攻击

2020-12-15 13:59

至少有40家以色列公司受到了很可能来自伊朗的网络攻击的影响,此前向黑客公司攻击了向物流公司出售软件的Amitai Data。

Amital的股东Orian向以色列证券交易所提交的一份文件中披露了使用Amital Data的Unifreight软件从公司盗窃和随后发生的数据泄漏的消息。

同时,一个名为Pay2K......

2020-12-14 22:34

黑客入侵软件公司Amital Data的服务器,导致对其40多个客户的攻击,其中包括该国物流和进口领域最大的一些客户

2020-12-11 23:32

在周四发布的联合安全警报中,美国网络安全基础设施和安全局以及联邦调查局警告说,针对美国K-12教育部门的网络攻击有所增加,通常会导致勒索软件攻击,数据盗窃。 ,以及远程学习服务的中断。

"截至2020年12月,FBI,CISA和MS-ISAC继续收到来自K-12教育机构的有关网络参与者远程学习工作中......

2020-12-8 12:8

此过程是自动的。 您的浏览器将很快重定向到您请求的内容。

2020-11-25 22:57

近年来,市场上出现了越来越多的所谓的Breach和Attack Simulation平台提供商。 2017年,Gartner将突破和攻击模拟列为“面向威胁技术的炒作周期”中的新类别,甚至有证据表明,突破和攻击模拟有潜力在未来10年内成为主流。一些人甚至谈到技术革命,它将从根本上改变公司将来分析其安全状态的方式。

在......

2020-11-24 21:13

在11月初,有人决定要破坏我们的公司。他们在两周内使我们遭受了多次恶意的,有针对性的DDoS(分布式拒绝服务)攻击。它们旨在破坏客户数据的完整性并使我们的服务脱机。这种攻击不是随机的,也不只是典型的垃圾邮件。这次攻击针对Fathom,旨在使我们破产。

最近几年充满了艰苦的工作。我们遇到了很多挑战,要处理大量的合......

2020-11-24 11:30

在11月初,有人决定要破坏我们的公司。他们在两周内使我们遭受了多次恶意的,有针对性的DDoS(分布式拒绝服务)攻击。它们旨在破坏客户数据的完整性并使我们的服务脱机。这种攻击不是随机的,也不只是典型的垃圾邮件。这次攻击针对Fathom,旨在使我们破产。

最近几年充满了艰苦的工作。我们遇到了很多挑战,要处理大量的合......

2020-11-14 21:27

美国各地的教育区正在与一波越来越咄咄逼人的黑客作斗争,这些黑客公开发布敏感的学生信息。

就在本学期开学之际,技术主管托尼·布鲁克斯(Tony Brooks)冲进了他位于德克萨斯州雅典的办公室。同事们说,他们无法访问学区的网络。

他登录了他的电脑。弹出一条消息:“你所有的重要文件都被加密了!”

“我立刻吓坏了,”布鲁克......

2020-11-12 3:48

本周发现了一种新的掠夺者攻击,目标是使用不同框架构建的各种在线电子商务网站。在撰写这篇博文时,攻击仍然很活跃,正在渗漏数据。

攻击者正在利用不断扩大的浏览器内攻击面和不断发展的网页浏览技术。这种攻击实现了许多复杂的功能,这在掠夺者攻击中是不常见的。

网店越来越多地将支付流程外包给第三方供应商,这意味着它们不会在店内处......

2020-11-11 7:6

一组学者今天披露了一种新的攻击方法,可以从英特尔CPU中提取数据。

这次攻击的目标是英特尔处理器的RAPL接口,名为“Platypus”,是“Power and Leavings of Attack”的首字母缩写,意为“攻击的目标是你的受保护的安全用户的机密”。

RAPL代表运行平均功率限制,是一个允许固件或软件应用......

2020-11-11 4:32

昨天我贴出了周六停电的验尸报告。这次中断是因为我们在与坚决的DDoS攻击者作战时,对网络上的流量应用了过于激进的速率限制。在写这篇文章的过程中,我提到我们在周六早些时候看到了一款65Gbps的DDoS。从那以后,我收到了几个问题,大概是:65Gbps DDoS!?是谁发起了这样的攻击?你如何保护自己免受攻击?所以我想......

2020-11-11 2:9

研究人员发明了一种从英特尔CPU远程窃取密钥的新方法,即使在这些CPU运行软件保护扩展的情况下也是如此。软件保护扩展是一种硅内保护,本应创建一个受信任的飞地,不受此类攻击的影响。

研究人员将这种攻击称为鸭嘴兽,它使用一种新的载体打开最基本的侧通道之一,这是一种利用物理特征来推断存储在硬件中的秘密的利用形式。虽然大多数......

2020-11-8 20:48

使徒图书馆每月面临100次威胁,希望确保读者能够信任其历史珍宝的数字化记录。

在保护世界上最非凡的历史手稿和文献收藏之一免受网络攻击之后,古代知识分子现在正受到人工智能的保护。

梵蒂冈使徒图书馆拥有8万份极其重要和价值不可估量的文献,其中包括现存最古老的《圣经》以及米开朗基罗和伽利略的绘画和著作。该图书馆已与一家网络......

2020-11-7 11:26

2020年10月20日第18卷第4期2011年,美国政府问责局成立了一家虚构的公司,目的是接触武器系统中使用的军用集成电路(IC)的供应商。在成功加入在线供应商平台后,美国政府问责局要求提供与任何正宗电子元件无关的虚假零件号的报价。从中国的供应商那里收到了不下40份提供假冒芯片的报价,美国政府问责局(GAO)成功地从......

2020-11-7 11:3

与POW相比,POS是一种优越的区块链安全机制有三个关键原因。

要了解这一点,最简单的方法是将赌注证明和工作证明并排放在一起,看看每天每1美元攻击一个网络需要多少块奖励。

你可以便宜地租用GPU,所以攻击网络的成本就是租用足够的GPU能力来超越现有矿工的成本。对于每1美元的大宗奖励,现有矿商应该花费近1美元的成本(如......

2020-11-6 8:6

当我们开始使用Repl.it时,我们开始着手消除开始编程的所有障碍。这也意味着要避开障碍,让您尽可能快地编写代码。作为其中的一部分,在很长一段时间内,您可以在没有用户帐户的情况下开始在Repl.it上编码。

我们预计,向宇宙提供免费的、不受约束的计算将是一件具有挑战性的事情。尽管如此,我们没有退缩,并强调要在沙箱、安......

2020-10-29 15:0

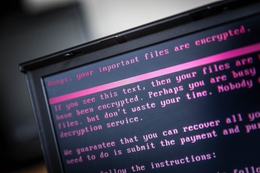

波士顿(美联社)-美国联邦机构警告称,网络犯罪分子正在对美国医疗系统发动一波数据扰乱勒索企图,目的是锁定医院信息系统,这可能会在全国新冠肺炎病例激增之际损害患者护理。

在周三的联合警报中,联邦调查局(FBI)和两个联邦机构警告称,他们掌握了“可信的信息,表明美国医院和医疗保健提供者面临的网络犯罪威胁正在增加和迫在眉睫......

2020-10-24 8:57

就在美国众议员亚历山德里亚·奥卡西奥-科尔特斯(Alexandria Ocasio-Cortez)与超过43.5万观众一起比赛几天后,这款广受欢迎的多人游戏的开发商InnerSloth正在努力遏制影响大部分游戏社区的垃圾邮件攻击。周四晚上,黑客开始在游戏的用户群中传播。这会导致玩家向他们比赛的短信聊天发送垃圾信息,将......

2020-10-20 2:2

检察官说,这群为俄罗斯GRU工作的黑客是“有史以来最具破坏性和破坏性的一系列电脑攻击的幕后黑手”。

美国负责国家安全的助理司法部长约翰·德默斯(John Demers)说,“没有哪个国家像俄罗斯那样恶意或不负责任地将其网络能力武器化,为了追求小的战术优势和满足敌意,肆意造成前所未有的破坏。”“今天,该部门指控这些俄罗......

2020-10-17 20:9

撕裂公司网络的勒索软件攻击可能会使大型组织陷入困境。但是,尽管这些黑客在攻击者中达到了人气的新高和道德的新低,但这并不是犯罪分子用来敲诈企业受害者的唯一手段。取而代之的是新一波攻击依赖于数字敲诈勒索-并带有冒充的一面。

周三,网络安全公司Radware发布了勒索笔记,这些笔记已被发送给世界各地的多家公司。在每一份文件......

2020-10-17 3:9

分布式拒绝服务(DDoS)攻击等安全威胁会扰乱各种规模的业务,导致停机,更糟糕的是,会失去用户信任。这些威胁是谷歌重视建立在坚固网络基础上的服务可靠性的一个重要原因。

为了帮助确保可靠性,我们设计了一些创新的方法来防御高级攻击。在这篇文章中,我们将深入探讨DDoS威胁,展示我们所看到的趋势,并描述我们是如何为数兆位攻......

2020-9-30 3:46

多年来,微软安全情报报告一直是提供网络安全和威胁情报格局中所有重大事件和趋势的年度概览的黄金标准。

虽然微软在2018年毫不客气地让旧的SIR Reports退休,但这家操作系统制造商似乎已经意识到了自己的错误,并于今天将其带回来,更名为新的微软数字防御报告(Microsoft Digital Defense Rep......

2020-9-30 3:9

今天,微软发布了一份新的年度报告,名为“数字防御报告”,涵盖了过去一年的网络安全趋势。这份报告清楚地表明,在过去的一年里,威胁行为者的复杂性迅速增加,使用的技术使他们更难被发现,甚至威胁到最精明的目标。例如,民族国家行为者正在从事新的侦察技术,这增加了他们危及高价值目标的机会,针对企业的犯罪集团将其基础设施转移到云中......

2020-9-29 12:9

德克萨斯州一家销售用于在选举之夜显示结果的软件的公司上周遭到勒索软件攻击,这是过去一年里针对小城镇、大城市和运行投票系统的承包商的近千起此类攻击中的最新一起。

许多袭击是由俄罗斯犯罪集团实施的,其中一些与俄罗斯总统弗拉基米尔·V·普京(Vladimir V.Putin)的情报机构有可疑联系。但对泰勒技术公司(Tyle......

2020-9-22 17:44

我们到达了关于我们对ESP32的故障注入研究的最后一篇文章。请阅读我们之前的帖子,因为它为本帖子中描述的结果提供了上下文。

在我们对ESP32的故障注入研究过程中,我们逐步向前迈进了一步,以确定所需的漏洞,这些漏洞使我们能够通过单个EM故障绕过安全引导和闪存加密。此外,我们不仅实现了代码的执行,还从芯片中提取了纯文本......

2020-9-19 22:49

周四,据广泛报道,一名因危及生命的疾病寻求紧急治疗的妇女在德国杜塞尔多夫附近的一家医院遭到勒索软件攻击后死亡,迫使她从更远的设施获得服务。

这篇报道最初出现在Ars Technica上,这是一个值得信赖的技术新闻、技术政策分析、评论等来源。ARS的所有者是“连线”的母公司康泰纳仕(CondéNast)。

据美联社、德......

2020-9-14 2:46

新的黑客技术克服了可能影响旁路攻击成功的“网络抖动”问题。

比利时鲁汶大学和阿布扎比纽约大学的研究人员开发的一项新技术显示,恶意攻击者可以利用网络协议的特殊功能泄露敏感信息。

在今年的Usenix会议上提出的这项名为“Timless Timing Attack”的技术,利用网络协议处理并发请求的方式来解决远程定时旁路......

2020-9-13 3:15

来自阿姆斯特丹的安全研究人员公开详细介绍了英特尔和AMD处理器作为一种新的推测性执行攻击载体。

Bindside自称能够在推测执行域中安装BROP风格的攻击,以重复探测内核地址空间并取消随机,手工创建任意内存读取小工具,并实现可靠的攻击。即使面对强随机化方案,例如最近的FGKASLR或基于只执行存储器的细粒度方案,以......

2020-9-12 4:12

Raccoon是TLS规范中的计时漏洞,会影响HTTPS和其他依赖SSL和TLS的服务。这些协议允许Internet上的每个人浏览Web、使用电子邮件、在线购物和发送即时消息,而无需第三方能够读取通信内容。

浣熊允许攻击者在一定条件下破解加密并读取敏感通信。该漏洞确实很难利用,并且依赖于非常精确的计时测量和可利用的特......

2020-9-4 11:25

开发该漏洞的研究人员表示,直到周三,通过思科Jabber协作应用程序发送的一条短信就能触发自我复制攻击,将恶意软件从一个Windows用户传播到另一个用户。

这次恶意攻击是由构成Jabber客户端基础的Chromium Embedded Framework中的几个缺陷造成的,思科于周三对这些缺陷进行了修补。一个旨在阻......