电报中的 macOS 缺陷可检索已删除的邮件

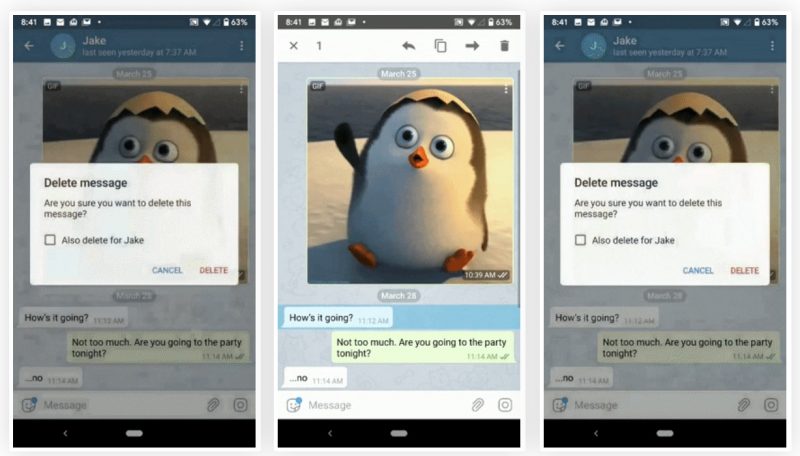

研究人员表示,macOS 上 Telegram 的高级隐私功能存在一个漏洞,该漏洞为发送者和接收者的设备上的消息设置了“自毁”计时器,即使这些消息已被删除,某人也可以检索这些消息。成立。 Trustwave SpiderLabs 首席威胁架构师 Reegun Richard Jayapaul 发现了 Telegram MacOS 的自毁功能中的缺陷,该功能是使用端到端加密的消息应用程序的 Secret-Chat 方面的一部分。这种加密——即使是 Telegram 管理员也没有的密钥——“适用于那些关心聊天记录安全性和隐私的人,”他在周四发表的一篇关于他的发现的博客文章中说。事实上,Telegram 一般被广泛认为是更安全的消息传递应用程序之一。许多用户选择从 Facebook 的 WhatsApp 切换到 Telegram,因为他们担心自己的隐私。 Jayapaul 与 Telegram 合作修补了该漏洞,该漏洞可以通过两种情况侵犯用户的隐私。在这样做的过程中,他说他了解到公司漏洞披露计划的一个警告,该计划阻止研究人员在同意接受漏洞赏金的情况下披露漏洞——Jayapaul 说他不同意这一点。他写道,在第一种情况下,共享位置、视频和音频消息可能会泄漏,即使消息在发送者和接收者的设备上都被定时自毁。在第二种情况下,即使没有收件人打开或删除邮件,这些相同的邮件也可能泄漏。然而,虽然 Telegram 解决了创建第一个场景的问题,但该公司拒绝修复第二个场景。因此,Trustwave 研究人员拒绝了 Telegram 的漏洞赏金,因为它“会阻止我们向社区披露这项研究,”Jayapaul 写道。

“我们认为需要对漏洞永久保持沉默的漏洞赏金无助于更广泛的社区改善他们的安全实践,并且可以用来提出问题,即漏洞赏金究竟在补偿个人什么——向赏金支付者或其对更广泛的社区保持沉默,”他说。 “这在这种情况下尤其严重,其中一个报告的问题没有得到解决。” Jayapaul 发现了 macOS Telegram 7.5 版中的漏洞,其中通过该应用程序发送的任何共享位置、音频、视频或文档都存储在以下路径的 Telegram 缓存中:“/Users/Admin/Library/Group Containers/XXXXXXX.ru。 keepcoder.Telegram/appstore/account-1271742300XXXXXX/postbox/media”。 Telegram 将 Secret-Chat 存储在此目录中,前缀为“secret-file-xxxxxx”。 “默认情况下,发送到 Telegram 的任何媒体文件(附件除外)都会下载到上述缓存文件夹中,”他在帖子中解释道。 “共享位置存储为图片。”在他的披露中,Jayapaul 详细概述了如何在两种情况下利用该漏洞 - 一种侵犯消息或位置的发送者和接收者的隐私,另一种仅影响发送者。在第一种情况下,某人发送录音、视频消息或图像,或分享他或她的位置,然后启用“自毁”功能。收件人阅读邮件后,确实会根据该功能的工作方式将其删除。 “但是,这些文件仍本地存储在可用于恢复的缓存文件夹中,”Jayapaul 说。第二种情况取决于消息的接收者进入缓存文件夹以获取设置为自毁的文件,或者删除消息而不在 Telegram 应用程序中读取它们。无论哪种方式,发件人都不会知道消息是否已被阅读,而收件人“将保留一份永久的媒体副本”,据该帖子称。当 Jayapaul 联系 Telegram 时,该公司迅速做出回应,修复了第一种情况下的漏洞,其中“任何聊天/媒体都可以从缓存中恢复,即使它们在应用程序中打开消息后据称已自行删除,”他写道。 .他说,虽然最初的修复最初并不适用于共享位置,但该公司最终也为此发布了修复。

Jayapaul 写道,该公司拒绝修补适用于媒体文件的第二种情况下的缓存问题,但引用了“一些方法来解决”应用程序中的自毁计时器“超出”应用程序可以控制的范围。 Telegram 承认,它在其网站的“常见问题解答”页面上警告用户“此类情况”。贾亚保尔表示,他认为修复“将是一个简单的修复”,只需要应用与自毁聊天用于附件的相同缓存方法。 “如果您将媒体文件附加到消息中,则在单击消息之前无法在缓存中访问附件,”Jayapaul 解释说。 “只有在应用程序中打开消息后,才会下载附件,然后在计时器后删除。” Telegram 为研究人员提供了一个漏洞赏金,他“很高兴”收到,但他最终拒绝了,因为他选择发表他的发现。 “公开披露是漏洞发现和修复过程的重要组成部分,”Jayapaul 说。 “它以多种方式对公众至关重要。由于这些担忧以及我对信息安全的承诺,我拒绝了漏洞赏金以换取披露。”担心下一次攻击来自哪里?我们支持你。立即注册我们即将于美国东部标准时间 8 月 17 日上午 11 点与 Uptycs 合作举办的直播网络研讨会“如何像威胁演员一样思考”,并准确找出攻击者瞄准您的位置以及如何首先到达那里。与主持人 Becky Bracken 和 Uptycs 研究人员 Amit Malik 和 Ashwin Vamshi 于美国东部时间 8 月 17 日上午 11 点一起进行现场讨论。