美国Doj向一名拉脱维亚女子带来了一个拉脱维亚女人,他说是一个程序员,帮助开发了涓涓细流恶意软件; 这名妇女于2月6日在迈阿密被捕

美国司法部今天在法庭上致辞,这是一个拉脱维亚女性,是Trickbot Malware船员的一部分,在那里她担任程序员,并写了控制恶意软件并在受感染的计算机上部署赎金软件的代码。

拉脱维亚的Alla Witte于55岁,但在苏里南·苏里巴队搬迁,于2月6日在佛罗里达州迈阿密逮捕,Doj今天在新闻稿中表示。

美国官员说,在线上网的Witte是“Max”,自2015年11月组成的小组成立以来的Quickbot Malware团伙,当越野恶意软件团队组装并分发一个改进版本的越野木马的禁止版本随后被命名为trickbot。

根据法院文件[PDF],Witte被确定为Tlexbot Malware的17名嫌疑人之一,它被认为自2015年以来受到全球数百万台计算机。

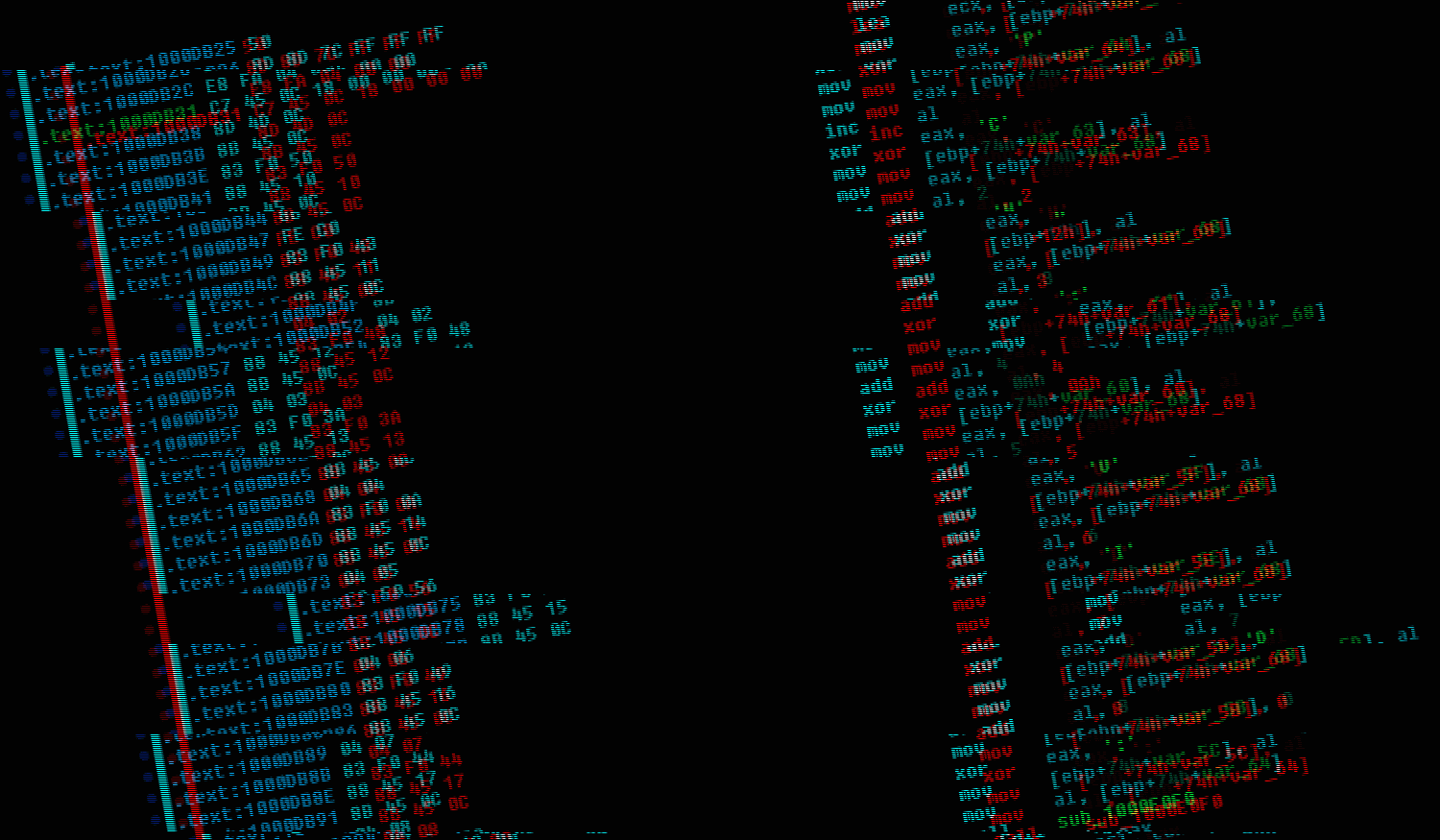

美国调查人员表示,Witte监督者“创建与授权用户的授权用户的监控和跟踪有关的代码,裁员软件的控制和部署,从赎金软件受害者获取支付,以及为存储凭证的授权和凭证被盗和剥夺来自受伤的受害者。“

她在Trickbot Gang中的角色发展,因为恶意软件也发生了变化 - 从经典的银行业务特洛伊木马专注于窃取来自银行账户的资金到装载机,用于其他恶意软件有效载荷(如赎金软件操作)。

美国官员在47计数起诉书中收取了19项计数的竞争对手。来自网络安全专业人士的公众评论表明,凭借在她的个人网站上托管在特征恶意软件中的DEV版本中,甚至托管了自己的身份并没有做好。

👋👏tangodown:" alla witte" AKA" alla klimova" - 一个已知的#trickbot开发人员和运营商被捕! 📌她以前托管过attlebot"红色"在她自己的网站上组标记有效载荷 - >查看Urlhaus https://t.co/8lwtzbszgr https://t.co/nby4k2jvnt pic.twitter.com/qg977wjgln

- Vitali Kremez(@VK_INTEL)6月4日,2021年

Witte是Trickbot Gang的第一个成员被捕。美国官员说,其他涓饰嫌疑人仍然在俄罗斯,白俄罗斯,乌克兰和苏里南的大型遗产。

2020年10月,美国官员向被称为QQAazz的犯罪集团提出指控,帮助他们从受害者的银行账户中偷走了涓涓细局的资金。

在同月,科技公司的联盟试图取下涓滴僵尸网络。虽然Trickbot Gang的操作遭到了几个星期,但僵尸网络自从恢复并仍然活跃。

从历史上看,TrickBot Botnet是迄今为止最大和最成功的操作之一。

它在2015年开始在越野的恶意软件团伙分散之后的一系列高调的逮捕,以削弱该集团的领导结构。

Trickbot被设置为替代方案,最初在越野被遗弃的地方继续,其运营商在电子邮件垃圾邮件活动中投入了大部分时间,旨在欺骗用户在计算机上下载和安装恶意软件。

在其早期的历史中,涓涓细流作为一个经典的银行业务特洛伊木马,被感染了计算机,然后篡改了用户浏览器“转储和窃取凭据,然后显示”Web注入“,允许该团伙收集电子银行凭据并与E-互动银行账户实时。

然而,由于银行开始部署安全功能,这使得银行场合特洛伊木马的生活更加困难,TrickBot Gang遵循当时活跃的其他恶意货物组,并将银行木匠转换为更简单而更精简的恶意软件。被称为装载机(从下载装载机)或滴管,Trickbot将继续在电子邮件垃圾邮件的帮助下感染受害者,但一旦感染了一个主机,就是下载并安装其他恶意软件队伍的主要目的。

这种方式,整个年的涓涓细流帮派建造了一个巨大的僵尸网络,他们销售了对其他犯罪团体的访问。被称为克里曼的AS-AS-Service,Trickbot运算符允许客户部署自己的恶意软件或创建了客户可以为特定任务部署的专用模块。

根据他们感染的受害者,TrickBot恶意软件通常用于窃取银行凭据,企业网络的密码,为BEC诈骗者提供进入大公司,允许数据经纪人从公司网络窥视秘密和敏感文件,甚至部署赎金软件,如Ryuk和Conti,用于破坏性攻击。

在去年幸存下来,在今年早些时候发布的救助之后,Trickbot现在被认为是今天活跃的最危险的僵尸网络之一,以及Dridex,Qbot和Icedid。

今天提出的法院文件在今天案件中提交的法院文件严重编辑,以隐藏其他16个涓涓细流运营商的名称,建议美国官员已经了解其身份,并将未来的逮捕和收费持续遵循。