Chrome用户在过去24小时内面临3个安全问题

Google的Chrome浏览器的用户在过去的24小时内面临着三个安全问题,其中包括超过200万用户的恶意扩展,一个固定的零天时间以及有关恶意软件如何滥用Chrome的新信息。同步功能绕过防火墙。让我们一一讨论。

首先,Great Suspender是一个扩展程序,可从Chrome网上应用店下载超过200万次,已从Google服务器中拉出,并从用户的计算机中删除。对于设备上具有少量RAM的用户而言,该扩展已成为几乎必不可少的工具。由于已知Chrome标签页会占用大量内存,因此Great Suspender会暂时挂起最近未打开的标签页。这样一来,Chrome可以在资源有限的系统上流畅运行。

Google正式将其删除的原因非常简洁。在安装了扩展程序的设备上显示的消息仅显示“此扩展程序包含恶意软件”以及已被删除的指示。谷歌发言人拒绝透露细节。

更久远的故事是,正如11月GitHub线程中所报道的那样,原始扩展开发人员于去年6月将其出售,并且在新所有权下它开始表现出恶意。该线程说,具体来说,一个新版本包含跟踪用户并操纵Web请求的恶意代码。

自动删除功能使一些用户陷入困境,因为他们不再能够轻松访问已暂停的标签页。 Reddit线程中的用户已经设计了几种恢复其选项卡的方法。

接下来,Google周四发布了Chrome更新,该更新修复了该公司所说的浏览器中的零日漏洞。该漏洞被称为CVE-2021-21148,源于Google的开源JavaScript引擎V8中的缓冲区溢出漏洞。 Google将严重程度评为“高”。

Google再次提供了有关此漏洞的最少信息,只说该公司“知道有关野外存在CVE-2021-21148漏洞的报道”。

但是,在安全公司Tenable周五发表的一篇文章中,研究人员指出,该漏洞已于1月24日报告给Google,就在一天之前,Google的威胁分析小组发布了一份爆炸性报告,称一个民族国家赞助的黑客正在使用恶意网站用恶意软件感染安全研究人员。微软发表了自己的报告,推测该攻击利用的是Chrome零时差漏洞。

Google拒绝对此猜测发表评论,也拒绝提供有关CVE-2021-21148漏洞利用的更多详细信息。

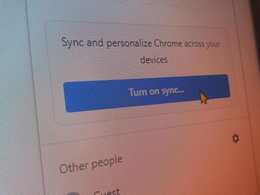

最后,一位安全研究人员在周四报告说,黑客正在使用恶意软件,这些恶意软件滥用了Chrome同步功能来绕过防火墙,因此该恶意软件可以连接到命令和控制服务器。同步使用户可以在运行Chrome的不同设备上共享书签,浏览器标签,扩展程序和密码。

攻击者使用了Chrome网上应用店中没有的恶意扩展程序。上面的链接提供了大量技术细节。

谷歌发言人表示,开发人员将不会修改同步功能,因为物理本地攻击(意味着那些涉及攻击者有权访问计算机的攻击)显然不在Chrome的威胁模型之内。他包括了此链接,进一步说明了原因。

这些问题都不意味着您应该放弃Chrome甚至同步功能。不过,最好还是检查一下已安装的Chrome版本,以确保其最新版本为88.0.4324.150。

关于浏览器扩展的通常建议也适用,本质上是仅在它们真正有用时并且在审查用户评论的安全性之后才安装它们。但是,这些建议并不能挽救Great Suspender用户,而这正是扩展的问题。