勒索软件如何将您的医院置于风险之中

今年3月,几个网络犯罪组织争先恐后地向人们保证,在新冠肺炎大流行期间,他们不会以医院和其他医疗设施为目标。几个知名勒索软件品种的运营商都宣布不会以医院为目标,其中一些人甚至承诺,如果有人不小心被他们的恶意软件感染,他们将免费解密医疗机构的数据。但是,任何依赖于罪犯道德悔恨的网络安全战略都注定要失败,特别是在保护医院臭名昭著的易受攻击的计算机系统方面。

因此,环球医疗服务公司上月底被勒索软件攻击也就不足为奇了,它在美国和英国的400多家医疗保健机构中的许多机构都受到了影响。或者,新冠肺炎疫苗的临床试验因10月初披露的类似勒索软件攻击而受阻。或者,世界各地松散的志愿者联盟正在夜以继日地工作,试图保护医院的计算机系统,这些医院已经在全球大流行期间提供患者护理的要求下紧张不堪。

在新冠肺炎大流行期间,这些网络攻击的潜在后果是可怕的。如果医院改用纸质记录,那些无法访问数据库或网络被勒索软件感染的医院可能无法接纳需要护理的患者,或者可能需要更长的时间才能为这些患者提供所需的治疗。潜在挽救生命的药物的临床试验可能会推迟几周或几个月,这取决于恢复受影响的数据和系统需要多长时间。对于医院来说,网络安全从未像现在这样至关重要。

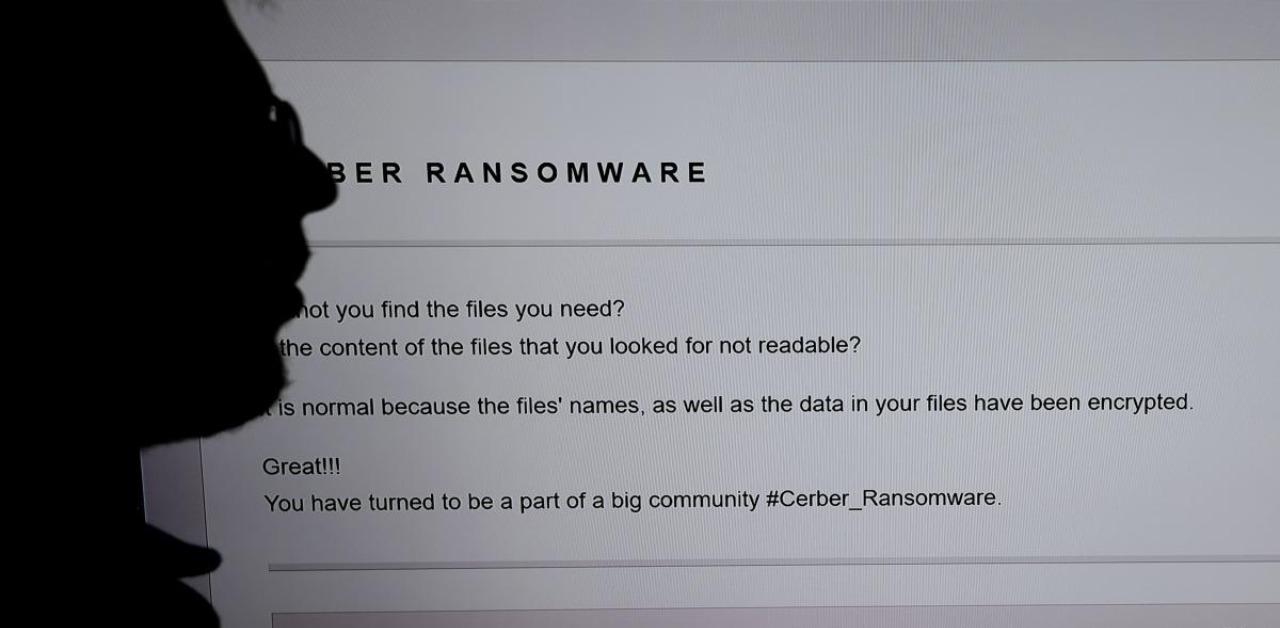

甚至在大流行之前,医院就已经成为勒索软件和其他类型网络攻击的越来越受欢迎的目标,因为它们需要能够持续运营,每天24小时为患者提供护理。他们网络的任何中断都必须尽快解决,使他们成为勒索软件的理想目标,在勒索软件中,攻击者承诺立即恢复他们的系统,以换取加密货币付款。

网络攻击甚至可能被证明是致命的:上个月,德国一名生命垂危的妇女死亡,原因是杜塞尔多夫的一家医院因为受到勒索软件攻击而无法入院,不得不将她送往20英里外的医院。这是第一例与网络攻击直接相关的死亡事件,这一时机提醒人们,在许多医疗中心已经在努力跟上对人员和资源的要求之际,医疗保健网络特别脆弱。

不幸的是,网络安全从来都不是医疗保健部门的强项。医院网络的不安全是出了名的,原因是资源不足,缺乏明确有效的网络安全指导方针,以及运营医院所涉及的大量人员和系统,所有这些人都需要在一定程度上访问其网络。此外,医院依赖专门的医疗设备,如呼吸机和核磁共振成像仪。这意味着,每当医院电脑上运行的软件有安全补丁或更新时,医院在安装之前,首先需要确保更新不会干扰其连接到其他较老机器的能力。

更新专门的医疗设备以与更安全的软件兼容通常是一项缓慢或昂贵的工作,特别是如果它需要购买新机器的话。但最近的攻击表明,依赖旧软件的后果可能在财务上更具破坏性:2017年英国国民医疗服务体系(National Health Service)受到WannaCry勒索软件攻击时,该恶意软件利用了一个漏洞,即许多NHS的电脑仍在运行的过时操作系统。NHS估计,WannaCry给他们造成了9200万英镑的直接IT成本和产出损失。

每一家医院和诊所现在都应该重新评估他们的计算机网络,并加强他们已经到位的保护措施,以防止他们的服务被恶意软件中断或他们的敏感患者数据被窃取。在许多医院财政困难的时刻,这将是一个重大的挑战,因为选择选择性医疗程序的人太少了。

但现在比以往任何时候都更需要解决医疗保健部门的网络安全缺陷,因为医疗保健越来越多地通过远程在线形式提供,许多医院重症监护病房已经满负荷,几乎没有能力在患者的网络关闭的情况下将患者送往其他设施。立法者也应该考虑如何通过向公立医院提供资金,并制定明确的安全标准和要求,来支持医疗保健部门的这些努力,使医院有强大的动机做出亟需的改善,并能够做到这一点。

这将是从这场流行病中了解到我们必须在未来更好地支持我们的医院和医护人员的所有方式的重要组成部分:确保他们不仅拥有必要的设备、设施和人力资本,而且拥有在危机时刻可以依赖的安全计算机系统。