卡巴斯基警告说,入侵者的目标是Linux工作站和服务器

老练的黑客和骗子正在开发更多的工具,瞄准政府和大企业使用的基于Linux的系统。

在开源平台的使用率上升之际,卡巴斯基的研究人员警告称,老练的黑客和骗子正越来越多地将目标对准基于Linux的设备-使用专门设计的工具来利用该平台的漏洞。

虽然Windows往往更频繁地成为大规模恶意软件攻击的目标,但在高级持续威胁(APT)方面,情况并不总是如此,即入侵者-通常是民族国家或国家支持的团体-在网络上建立长期存在。

根据卡巴斯基的说法,这些攻击者正在日益多样化他们的武器库,以包含Linux工具,使他们在他们可以瞄准的系统上拥有更广泛的触角。许多组织选择Linux作为具有重要战略意义的服务器和系统,随着大企业和政府机构将Linux用作桌面环境的明显趋势,攻击者反过来也在为该平台开发更多恶意软件。

卡巴斯基(Kaspersky)驻俄罗斯全球研究和分析团队负责人尤里·纳梅斯尼科夫(Yury Namestnikov)表示:过去,我们的专家曾多次确认增强APT工具集的趋势,专注于Linux的工具也不例外。

为了保护系统的安全,IT和安全部门比以前更频繁地使用Linux。威胁行为者正在用能够穿透这类系统的复杂工具来回应这一点。";

根据卡巴斯基的说法,已经观察到超过12个APT参与者使用Linux恶意软件或一些基于Linux的模块。

最近,这包括LightSpy和WellMess恶意软件活动,这两个活动都针对Windows和Linux设备。LightSpy恶意软件还被发现能够瞄准iOS和Mac设备。

虽然针对基于Linux的系统的目标攻击仍然不常见,但那些寻求使用它们的人可以很容易地获得一套Web shell、后门程序、rootkit和定制的利用漏洞。

卡巴斯基还表示,记录下来的少量攻击并不代表它们构成的危险,他指出,单个Linux服务器的安全受损往往会导致严重的后果,因为恶意软件通过网络传播到运行Windows或MacOS的终端,从而为攻击者提供了可能不会被注意到的更广泛的访问权限。

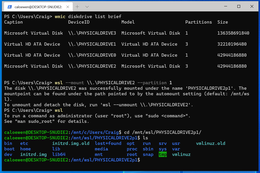

例如,多产的俄语集团Turla在过去几年中显著改变了它的工具包,包括Linux后门的使用。据卡巴斯基称,2020年早些时候报道的企鹅x64 Linux后门的新修改,现在已经影响了欧洲和美国的数十台服务器。

另一个例子是Lazarus,一个说韩语的APT组织,它继续使其工具集多样化,并开发非Windows恶意软件。卡巴斯基最近报告了名为Mata的多平台框架,并在2020年6月,研究人员分析了与AppleJeus和TangoDaiwbo活动有关的新样本,这些活动用于金融和间谍攻击。研究的样本包括Linux恶意软件。

可以采取许多措施来降低Linux系统成为攻击受害者的风险,包括简单的步骤,如确保正确设置防火墙和阻止未使用的端口,自动进行安全更新,以及使用具有Linux保护的专用安全解决方案。

组织应另外维护受信任的软件来源列表,避免使用未加密的更新通道;使用基于密钥的SSH身份验证,并使用密码保护密钥;使用双因素身份验证,并将敏感密钥存储在外部令牌设备上;避免运行来自不受信任来源的二进制文件和脚本。

Namestnikov说,我们建议网络安全专家考虑到这一趋势,并实施额外的措施来保护他们的服务器和工作站。

通过了解最新的网络安全新闻、解决方案和最佳实践,加强您组织的IT安全防御。每周二和周四送货

今天报名