MacOS平台上的办公大戏

2020-08-13 09:14:44

这篇博文补充了我最近在MacOS上的BlackHat/DefCon Talk,&Office Drama。摘要:在Windows世界中,基于宏的Office攻击是众所周知的(坦率地说,这是相当陈旧的新闻)。然而,在MacOS上,尽管这类攻击越来越受欢迎,而且相当流行,但它们受到的研究和安全社区的关注要少得多。在这次演讲中,我们将从分析最近针对苹果桌面操作系统的宏加载文档开始,重点介绍MacOS特定的攻击代码和有效负载。虽然复杂的APT组织是其中几个攻击的幕后黑手,但这些恶意文档及其有效负载仍然受到最近的应用程序和操作系统级别安全机制的严格约束。

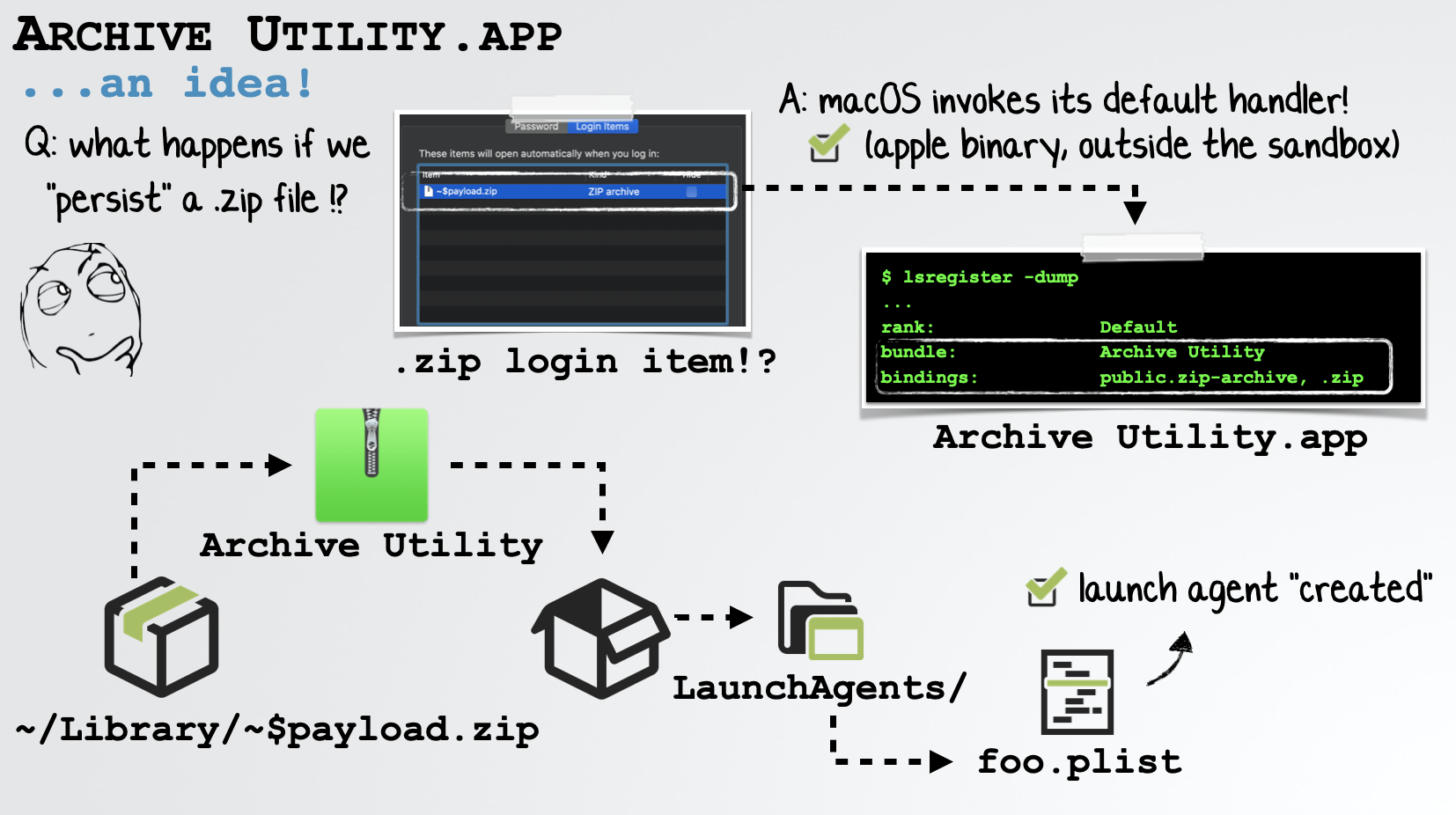

然而,情况可能要糟糕得多!在这里,我们将详细介绍如何创建一个强大的漏洞链,该漏洞链从CVE-2019-1457开始,利用新的沙盒逃逸,以完全绕过苹果严格的公证要求结束。只需打开恶意(宏花边)Office文档即可触发,不需要任何警报、提示或其他用户交互即可持续感染即使是安装了完整补丁的MacOS Catalina系统!

最后,我们将探索Apple的新Endpoint Security Framework,说明如何利用它来阻止我们的利用链的每个阶段,以及一般地检测高级“文档传递”的有效负载,甚至是持久性的民族国家恶意软件!