在苹果的Secure Enclave芯片中发现新的“不可打补丁”漏洞

多年来,苹果为其设备带来的主要安全增强之一是Secure Enclave芯片,它可以加密和保护存储在设备上的所有敏感数据。然而,上个月,黑客声称他们在这块安全飞地发现了一个永久性漏洞,这可能会使iPhone、iPad甚至Mac用户的数据面临风险。

Secure Enclave是几乎每台苹果设备都附带的安全协处理器,以提供额外的安全层。存储在iPhone、iPad、Mac、Apple Watch和其他Apple设备上的所有数据都使用随机私钥加密,只有安全飞地才能访问这些私钥。这些密钥对于您的设备是唯一的,它们永远不会与iCloud同步。

除了加密你的文件,Secure Enclave还负责存储管理敏感数据的密钥,如密码、Apple Pay使用的信用卡,甚至启用Touch ID和Face ID的生物识别。这使得黑客在没有密码的情况下更难获取你的个人数据。

重要的是要注意,虽然安全Enclave芯片内置于设备中,但它与系统的其余部分完全分开工作。这确保了应用程序无法访问您的私钥,因为它们只能发送解密特定数据(如您的指纹)的请求,以便通过安全飞地解锁应用程序。

即使您的越狱设备可以完全访问系统的内部文件,由Secure Enclave管理的所有内容也会受到保护。

这不是黑客第一次遇到与安全飞地相关的漏洞。2017年,一群黑客能够解密Secure Enclave固件,以探索该组件是如何工作的。然而,他们无法访问私钥,因此对用户没有任何风险。

现在,盘古团队的中国黑客据报道在苹果的安全飞地芯片上发现了一个“无法修补”的漏洞,该漏洞可能导致破解私钥加密。无法修补的漏洞意味着漏洞是在硬件中发现的,而不是在软件中发现的,因此苹果可能无法在已经发货的设备上修复该漏洞。

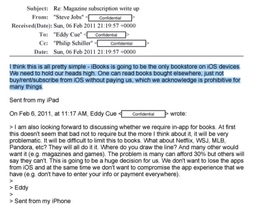

盘古团队在iPhone的Secure Enclave Processor(SEP)芯片上发现了一个“无法修补”的漏洞。Https://t.co/9oJYu3k8M4

我们还不知道黑客究竟能利用这个特定漏洞做些什么,但拥有对Security Enclave的完全访问权限也可能意味着能够访问密码、信用卡和其他更多内容。到目前为止,我们唯一知道的是,Secure Enclave中的这个漏洞会影响A7和A11 Bionic之间的所有苹果芯片,类似于checkm8漏洞,它允许几乎所有iOS设备到iPhone X越狱。

尽管苹果已经用A12和A13仿生芯片修复了这个安全漏洞,但仍有数百万运行A11仿生芯片或更旧芯片的苹果设备可能会受到此漏洞的影响。在Security Enclave中发现的此漏洞对用户的影响可能会在未来几个月内见分晓。

请记住,此类攻击通常需要黑客物理访问设备才能获取任何数据,因此任何人都不太可能远程访问您的设备。一种预期的情况是,政府机构利用这一安全漏洞对没收的设备进行攻击。

您正在阅读的是朝九晚五的Mac--日复一日地发布有关苹果及其周边生态系统的新闻的专家们。请务必查看我们的主页以获取所有最新新闻,并在Twitter、Facebook和LinkedIn上关注9to5Mac以随时了解最新消息。不知道从何说起?查看我们的独家故事、评论、操作指南,并订阅我们的YouTube频道