开源分析核对表

市场对软件产品需求的增加正在迅速改变软件开发的性质。大多数团队不再从头开始编写所有代码,而是依赖开源组件来缩短开发周期。

但是,使用开放源码组件会增加使用过时库和引入安全漏洞的风险,这两种情况都会对组织和其他最终用户造成破坏性影响。此外,开源用户很容易违反许可要求,这反过来又会危及知识产权。简而言之,与不加控制地使用开源软件相关的运营挑战相当多。

因此,开发和安全团队应该将重点放在识别、区分优先级和解决安全风险以及使用开放源码软件(OSS)带来的法律影响上。这就是开放源码分析发挥作用的地方。

开放源码分析(OSA)是一个多方面的过程,用于出于安全目的、许可遵从性和风险管理目的自动查看您的开放源码组件。它允许开发团队从安全、生产力和法律角度控制他们的开源软件。

通过开源分析,您可以跟踪和分析引入到项目代码库或更大的软件供应链中的所有开源组件。

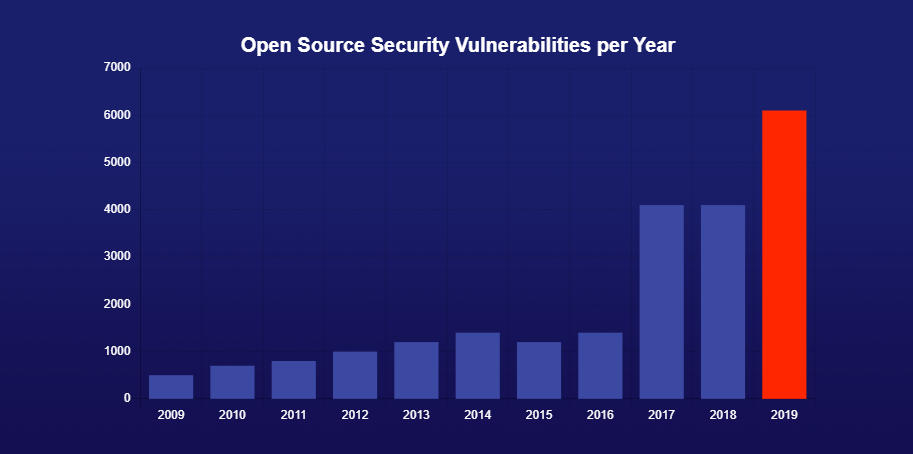

开放源码分析提供了对每个开放源码组件的深入洞察,从而揭示了相关的风险。根据WhiteSource数据库,近年来开源漏洞的数量呈上升趋势。例如,从2018年到2019年,开源安全漏洞的数量上升了50%左右。

因此,跟踪这些安全风险并为缓解目的提供补救指导非常重要。这可以通过有效的开源分析来实现。

以下是组织可以用来执行开放源码分析的5点清单。通过以下步骤,开发团队可以提高开源软件的安全级别和策略合规性:

BOM表(BOM)或产品结构是描述应用程序中包括的所有组件、其版本和许可类型的列表。它帮助开发人员和安全专业人员了解应用程序中使用的所有组件。BOM将有助于更容易地识别潜在的许可和安全问题。

使用扫描工具发现项目中使用的每个开放源码组件。这包括源代码、容器、二进制文件、构建依赖项、操作系统组件、子组件等等。典型的软件供应链包括第三方供应商、合作伙伴和开源项目;跟踪这些。

开放源码许可遵从性在所有级别的开发和组织管理中都至关重要。因此,您应该制定策略,并就与许可证遵从性和安全策略相关的所有事项向所有利益相关者提供培训。

在管理开放源码项目时,主动监控安全问题和其他漏洞至关重要。理想情况下,使用可监视产品中发现的所有漏洞并提供可行警报的工具。

将许可证和安全扫描集成到您的DevOps管道中非常重要。扫描代码库以识别构建环境中的依赖项可以增强产品安全性。

为了成功进行开源分析,开发团队必须拥有可靠的软件组合分析工具。一个好的分析工具至少必须提供以下内容:

开源分析在应用程序开发过程中提供了巨大的价值-成本、质量、灵活性、易用性、更好的安全性、合法合规性等等。因此,使用开放源码软件的开发团队应该通过将可靠的OSA计划嵌入到CI/CD管道中来控制他们的项目。