有效的信号隐私问题耸了耸肩,而补丁悄然推出

信号提供免费跨平台的私人信使应用程序。各种不安全情况的人依赖于信号,作为一种高度可见和受欢迎的应用程序,安全和隐私专业社区认可。记者依赖信号来确保与他们的来源进行机密沟通。如果你能' revers you of you of you of you of谁的身份,那么隐私保障是什么

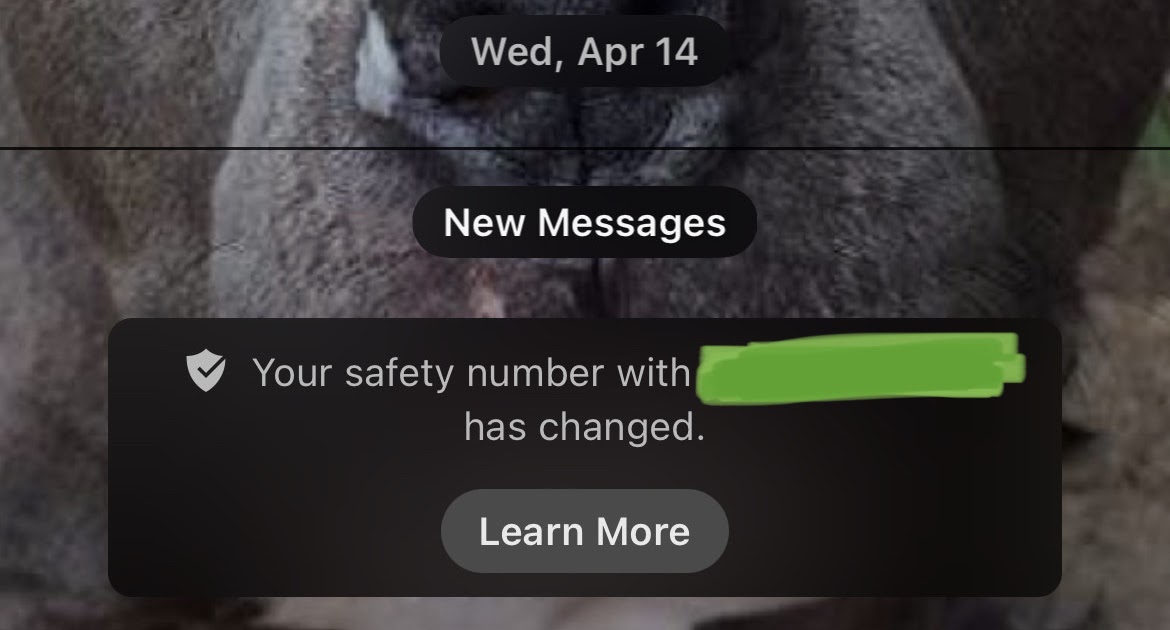

5月中旬,我有一部新手机。当我明白*在与消息历史聊天的聊天中使用*任何更改*到设备或安装任一方,信号聊天"安全编号"变化。这曾经是(在信号团队在一个月内通过信号团队继承之后)不再反映在信号支持文档中。当安全编号发生变化时,信号向对话中双方显示一条消息。最近的警报我记得在这个冒险之前看到(我相信最初收到4月14日,我在我改变手机之前大约一个月)看起来像这样:

在手机转换时,期待与现有的聊天线程发送类似的警报,我邮件了一些我最近的聊天。

信号有一个非常方便的iOS设备传输方法,帮助迁移所有内容(我稍后发现它不仅传送您的聊天线程和设置,它还通过简单地使用旧设备扫描新设备上的QR码来传输您的关键材料)。它漂亮地工作。但然后 - NadaMás。我去检查文件,看看我是否错过了一些明显的东西。在信号用户支持文档中:

此外,来自一些旧信号博客帖子宣布最新到达日期的安全编号功能更新(2016,2017)似乎我的联系人应该在我改变手机时得到了发布的警报。

据我所知,在信号中实现的安全号码的概念并不是具有公开可用的产品级别,而不是一些其他算法和协议组件。备份且熟悉(任何知道信号可以明显地跳过这个)的人的人的几步,这里有点有关安全数字如何工作。假设信号聊天,Alice和Bob中有两个参与者。此聊天具有单一的独特安全编号,两方可以在应用程序中查看。这个数字是Alice和Bob' S共享公钥材料的人类可读表示。稍微更高的技术放置,它的组合和鲍勃和鲍勃'单独的密码指纹以十进制格式。在移动应用程序中的QR码版本中的QR码版本,所以它很容易比较。在此处' Android应用程序中的SA安全编号:Alice和Bob *的安全号码最终*每当Alice *或* Bob更改其信号安装时更改*(例如:卸载并重新安装应用程序以防止第三方看到聊天Alice&#39的历史)。这允许Alice和Bob根据需要验证其通过信号的沟通的隐私。 Alice和Bob还可以以一种支持向其聊天发送信息的方式验证的安全号码,总是需要在UI中进行手动批准。但是,UI中没有任何安全数字警报到任何现有的聊天线程。我们后来发现它'通过信号人员没有设备&#34的故意产品决定;快速入门"传输导致安全编号更改,即使这与其他类型的设备或安装更改和与文档不一致的应用程序行为不一致。

信号使用户能够通过芝麻设备和会话管理算法在同一帐户上具有多个设备。用户需要互相验证以获取任何真正的隐私保证在Sesame Doc中多次提及。

要重现问题,我再次将信号转移到旧设备。 John Jackson观察到我们聊天的安全号码在转账之前和之后保持相同,在那里他应该被警告,安全号码应该发生变化:

我另外在与我的信号帐户相关联的另一个设备上检查聊天安全号码,并看到它也没有改变,后来使用ROB,SICK代码和其他我们观察到的,我们观察到所有设备类型的多个用户对也没有改变。信号当前支持(Linux,MacOS,Android,iOS,Windows)当至少有一方删除应用程序并将其重新安装在其中一个链接的设备上。这意味着这个问题不是孤立的东西与我的用户帐户沟通。

在这一点上,我们觉得我们有两个相当良好测试的案件,其中文件没有反映观察到的行为:

我们要求CVE和通过电子邮件发送的[email protected]我们提出的第一个草稿,我们提出了本发明的CVE跟踪写作:跨多个平台丢失了信号私人信使("信号")允许攻击者允许攻击者伪装成受害者信号用户到受害者' s触点。在写入时的信号不旋转用户对在重新安装应用程序时旋转安全键("安全编号"),也没有使用诸如的方法从一个设备转移到另一个设备的应用程序数据iOS快速开始,尽管在信号文档中明确指示,但必须发生这种情况,以便让用户' S' S设备或安装已更改。关键旋转的失败导致缺乏通信的不追溯以及冒充和中间人攻击的不确定潜力。

然后,我开始怀疑在任何情况下是否实际改变了安全数字。抢劫,我确定了"你没有标记为验证的人和#34;当卸载信号并在ROB' S设备上重新安装时,功能也没有强制安全编号更改,并且由于任何潜在的问题导致安全编号而不是更改卸载并重新安装,那么

生病规范和我证明了聊天安全号码实际上在清除了桌面应用程序的一些风味时实际更改。清除我的数据然后卸载摩托斯上的信号导致我丢失了MacOS设备上的所有聊天线程和组聊天的内容。聊天线程仍然存在于我的其他设备上,直到我将手机转换为清除的桌面应用程序,此时从清除数据之前的所有消息都从我的手机中消失了。

我不小心经过一个CAPTCHA循环两次试图让一切都放在一起,但值得证明安全号码变化有时会发生变化,如果你真的试试。

在信号请求进一步信息之前通过一段时间。我们提供了许多包括在这里的许多屏幕截图,详细的某种方式我们认为可能滥用问题来导致信号用户造成伤害。我们觉得它很清楚,应用程序行为和文档在我们报告时不匹配,但信号人员令人惊讶地表示他们无法重现。经过几天多天间隔的电子邮件,信号人员要求呼叫。随着每个博客中提到的每个人都在别的地方工作,这是我们的侧面演出,它非常出色的信号人员同意在太平洋时间工作时间之后拨打电话,但呼叫最终从我们的角度来看不是很有用。我们抵达僵局,几乎没有别的东西来自我们的长电子邮件链。最终,信号人员在告诉我们他们计划更新客户文档而不改变其他任何内容后,信号人员会停止回复。我们后来在驳回我们的报告后发现,信号不仅可以更新客户文档,但已经开始向问题推出补丁。虽然我们理解它没有考虑到,但我们通过电子邮件提供了信号,在呼叫我们被认为是我们理想的时间线和结果之后。我们希望在每个步骤中看到披露,以便向用户和安全和隐私社区显示问责。我们觉得这项要求适合考虑信号应用程序是一种隐私关键产品,人们在不安全的情况下可能依赖它来进行通信,并且我们似乎是一些信号'我的隐私保障Weren' t正在满足。

我们过去一周从AX Sharma获得独立验证,但他不幸的是,他于周五(6月4日)在IOS和Android上重现了重新安装缺乏安全号码。这将我们倾向于某些东西,可能在信号码库中悄悄地更改,因为我们一直能够预先将多个用户/设备匹配跨多个用户/设备匹配的问题。事实证明,截至周五的Android和iOS应用商店有一个新的烘焙新版本。即使无意中包含,似乎我们至少有卸载/重新安装安全号码更改问题的修复:

在您可以在哪里卸载应用程序,等待一段时间,重新安装它,只需通过可用的所有留言历史记录丢回所有聊天,现在您必须遵循注册工作流程,聊天安全号码更改,以及另一方结束获取UI警报。此外,在iOS上,在应用程序重新安装时不再可用任何先前的消息。从6月4日晚上卸载和重新安装:

从AX学习时,卸载/重新安装现在显示了安全编号的变化并证明了我们自己,我们希望看看桌面应用程序是否是真的,这在跨麦斯卡斯克的诸多或多或少相同的电子/ NodeJS CodeBase。和窗户。我们注意到,尽管存在类似的版本凹凸,但摩托斯上的桌面应用程序仍未在卸载/重新安装聊天后产生安全编号更新或显示警报:

我无法启动重新安装的5.3.0 dmg我已保存在我的下载中,并且必须抓住5.4.0:

我也想看看设备传输问题是否还原。我得到了一个有趣的卧室,它不会让我完成转移直到我在旧设备上更新了信号版本,但即使在更新我的联系人之后,请参阅安全编号更改。这一次,我验证了我的聊天线程的安全号码与John与我自己的设备相同,以及进行传输。约翰或与我沟通的其他任何人仍然无法判断任何事情在从旧的手机转移到我的新手机后完全变化,反之亦然。

我们不希望任何人通过信任隐私保证的方式受到伤害,这可能比他们从文档中出现的方式更加有条件!如果鲍勃注意到与爱丽丝的聊天安全号码已经改变,然后爱丽丝发出一堆嫌疑人发出的消息,或者要求亲自见面,并且鲍勃在人们之前从未见过爱丽丝,例如,鲍勃应该是警惕。例如,在Alice之后,被迫提供设备密码或用指纹或面部解锁它们的装置,Alice' S器件可以通过快速传递功能克隆到新设备,而无需Alice'同意,以及消息可能来自克隆设备而不是Alice'实际设备。

2021年5月24日:与供应商工程经理,Kelly Kaoudis和John Jackson的视频通话讨论 2021年5月27日:供应商通知计划支持页面更新的研究人员,并缺乏减轻技术文件中脆弱性或缺乏清晰度的计划 2021年6月2日:研究人员要求供应商的首选时间表用于初始和第二种漏洞的发布补救措施 4月4日2021年:AX Sharma无法通过卸载和重新安装Android和iOS的信号来重现 2021年6月4日:研究人员在卸载和重新安装信号时,现在在Android和IOS中更改安全号码,但在摩托中没有在执行两个IOS设备之间进行设备传输时(原始设备传输问题仍未被捕获)