微软利用商标法瓦解Trickbot僵尸网络

微软公司(Microsoft Corp.)实施了一次有组织的法律偷袭,以期破坏恶意软件即服务僵尸网络Trickbot。Trickbot是一个全球性威胁,已感染数百万台计算机,并被用来传播勒索软件。弗吉尼亚州的一家法院授予微软对Trickbot用来掠夺受感染系统的许多互联网服务器的控制权,理由是该犯罪机器滥用了这家软件巨头的商标。然而,该操作似乎并未完全禁用僵尸网络。

微软负责客户安全和信任的公司副总裁汤姆·伯特(Tom Burt)今天早上在一篇关于这一法律操作的博客文章中写道,“我们通过获得的法院命令,以及我们与世界各地的电信提供商合作执行的技术行动,扰乱了Trickbot。”“我们现在已经切断了关键的基础设施,所以那些运行Trickbot的人将不再能够发起新的感染或激活已经投放到计算机系统中的勒索软件。”

就在微软采取行动的几天前,美军网络司令部(Cyber Command)发动了自己的攻击,向所有受感染的Trickbot系统发送了一条命令,告诉它们断开与Trickbot霸主用来控制它们的互联网服务器的连接。网络司令部为期大约10天的行动还将数百万条关于新受害者的虚假记录塞进了Trickbot数据库,以期迷惑僵尸网络的操作员。

在法律文件中,微软辩称,Trickbot“损害了公司的声誉、品牌和客户的商誉,从而无法弥补地损害了公司”。被告对Microsoft产品(如Microsoft Windows产品)进行物理更改和损坏。一旦被Trickbot感染、更改和控制,Windows操作系统将停止正常运行,并成为被告实施盗窃的工具。“。

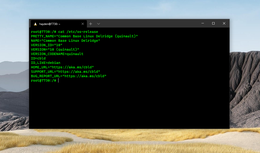

从微软10月6日向美国弗吉尼亚州东区地区法院提起的民事诉讼中:

“不过,他们仍然拥有微软和视窗的商标。这显然是有意而且确实误导了微软的客户,而且对微软的品牌和商标造成了极大的损害。“。

“受到这些恶意应用程序负面影响的用户错误地认为Microsoft和Windows是他们计算设备问题的根源。用户可能将这个问题归咎于微软,并将这些问题与微软的Windows产品联系在一起,从而稀释和玷污微软和Windows商标和品牌的价值,这是很大的风险。“。

微软表示,它将利用查获的Trickbot服务器来识别并帮助受Trickbot恶意软件影响的Windows用户清除他们系统中的恶意软件。

Trickbot已被用来窃取数百万受感染电脑的密码,据报道,还被用来劫持对2.5亿多个电子邮件账户的访问,从这些账户向受害者的联系人发送恶意软件的新副本。

Trickbot的恶意软件即服务功能使其成为部署各种类型的勒索软件的可靠工具,在公司网络上锁定受感染的系统,除非公司同意支付敲诈勒索款项。

与Trickbot密切相关的一种特别具有破坏性的勒索软件菌株-被称为“Ryuk”或“Conti”-在过去一年里导致了对无数组织的代价高昂的攻击,包括医疗保健提供者、医学研究中心和医院。

Ryuk最近的受害者之一是环球医疗服务公司(Universal Health Services,UHS),这是一家财富500强的医院和医疗服务提供商,在美国和英国经营着400多家设施。

周日,9月1日。27日,UHS关闭了美国各地医疗机构的计算机系统,以阻止恶意软件的传播。中断导致一些受影响的医院改变了救护车的方向,并将需要手术的患者转移到附近的其他医院。

微软表示,预计其行动不会永久扰乱Trickbot,并指出僵尸网络背后的骗子可能会努力恢复他们的业务。但到目前为止,还不清楚微软是否成功征用了Trickbot的所有控制服务器,也不清楚这些服务器的协同抢占发生在什么时候。

正如该公司在其法律文件中指出的那样,用作Trickbot控制器的一组互联网地址是动态的,这使得试图禁用僵尸网络的努力更具挑战性。

事实上,根据瑞士安全网站Feodo Tracker发布的实时信息,截至本文发表时,近20多台Trickbot控制服务器-其中一些服务器于本月初首次启动-仍在运行,并对请求做出回应。Feodo Tracker追踪用作Trickbot和其他僵尸网络控制器的互联网服务器。