Firefox修复了恶意光标攻击

火狐上周修复了一个漏洞,该漏洞被技术支持诈骗者在野外滥用,以创建人造鼠标光标,防止用户轻松离开恶意网站。

英国网络安全公司Sophos在网上发现了这个漏洞,并在今年早些时候向Mozilla报告了这一漏洞。

自上周发布的79.0版以来,Firefox提供了一个错误修复。

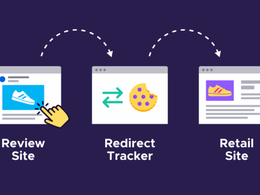

该漏洞是一种典型的邪恶光标攻击,之所以有效,是因为现代浏览器允许网站所有者在用户浏览网站时修改鼠标光标的外观。

这种类型的定制看起来可能毫无用处,但它通常用于基于浏览器的游戏、浏览器增强现实或浏览器虚拟现实体验。然而,自定义光标一直是常规Web的主要问题。

在恶意光标攻击中,恶意网站篡改光标设置,以修改屏幕上实际光标可见的位置以及实际点击区域的位置。

例如,鼠标光标的宽度和高度可以定义为256像素。恶意光标攻击是在左上角显示常规鼠标光标,但在右下角定义单击点,从而在用户看到光标的位置和实际单击的位置之间造成巨大差异。

这是一个由Sophos录制的演示,演示了恶意光标攻击技术支持网站的克隆,滥用这个pic.twitter.com/0ItRFwCeVU。

-Catalin Cimpanu(@campuscodi)2020年8月6日。

邪恶的光标攻击通常被技术支持诈骗网站的操作员武器化,他们使用这种特殊的技巧将用户困在自己的网站上-因为由于光标可见性-点击差异,受害者无法关闭选项卡和弹出窗口。

自2010年以来,谷歌一直在修复Chrome中的邪恶光标攻击途径,最近一次修复是在2019年3月。请看下面的视频,内容是2019年Chrome中的邪恶光标攻击。

“邪恶光标”是技术支持诈骗者实现浏览器锁定效果的一种简单而有效的方式。错误报告在此处:zNcSc8ox9G/https://t.co/XK63djq6wH pic.twitter.com/zNcSc8ox9G。

-杰罗姆·塞古拉(@jeromesegura)2018年9月14日。

但是,Mozilla也成为了攻击目标。在上周发布补丁之前,浏览器制造商在2018年修复了最后一次恶意光标攻击入口点。

根据Sophos的说法,滥用这一最新的邪恶光标攻击的组织实际上是在利用Mozilla上一个2018年的补丁。

索福斯说,攻击者--一名技术支持诈骗运营商--在他们的网站代码中故意制造了一个无限循环,以阻止Firefox 2018年的补丁生效,有效地否定了Mozilla之前的修复程序,并为再次显示恶意光标打开了大门。

现在,mozilla再次修补了这个攻击媒介,该漏洞被跟踪为cve-2020-15654。